前言

蚁剑的流量特征

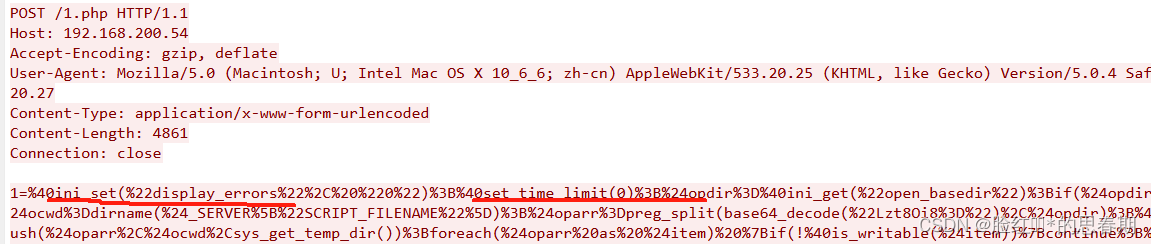

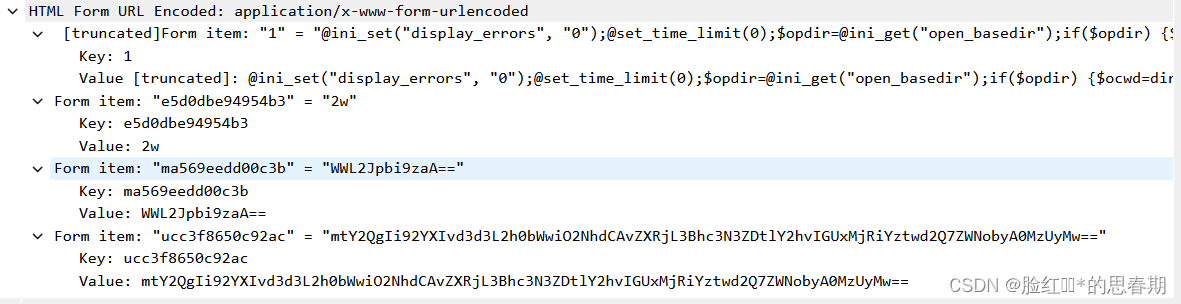

(1)每个请求体都存在@ini_set(“display_errors”, “0”);@set_time_limit(0)开头。并且后面存在base64等字符

(2)响应包的结果返回格式为:

随机数

响应内容

随机数

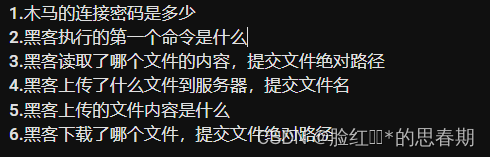

看一下题目要求

步骤1.1

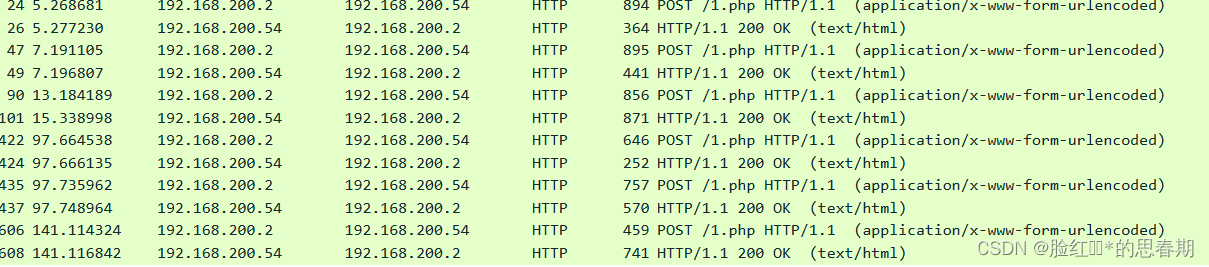

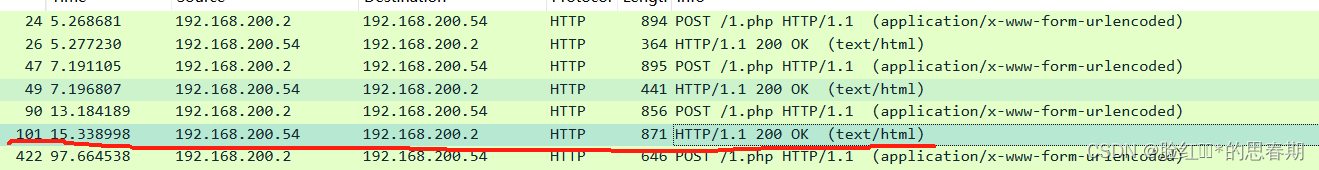

这里要求我们找到木马的连接密码,我们先http筛选一下。

直接看第一个post请求包,右键http追踪流查看,可以看到请求内容有1等于什么什么。这个就是蚁剑的连接密码。顺便可以看到请求体存在@ini_set(“display_errors”, “0”);@set_time_limit(0)开头,也符合我们蚁剑的流量特征。

flag{1}

步骤1.2

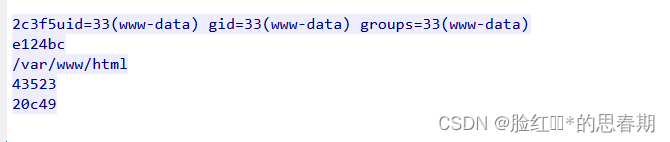

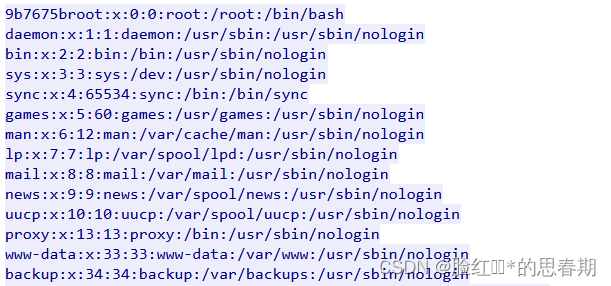

这里要求我们找到执行的第一个命令,还是上面那个post请求包,可以看到返回的第一个内容为

uid=33(www-data) gid=33(www-data) groups=33(www-data)

不难判断出是执行了id命令

flag{id}

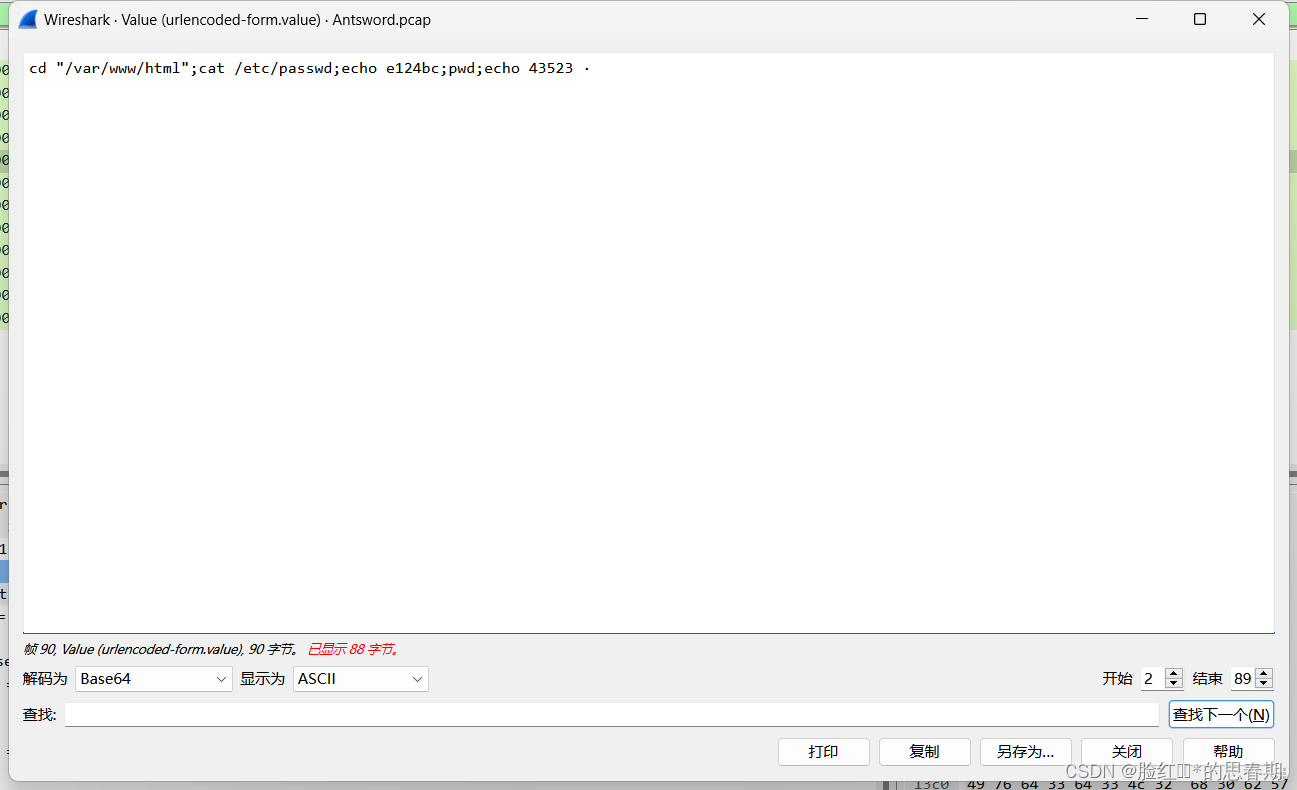

步骤1.3

这里要求我们找到黑客读取了哪一个文件,我们可以一个一个地查看每一个流量包嘛,毕竟一共也没几个http流量包。在第三个http返回包中可以看到返回了大量的用户信息,所以不难判断出是读取了passwd这个文件。

flag{etc/passwd}

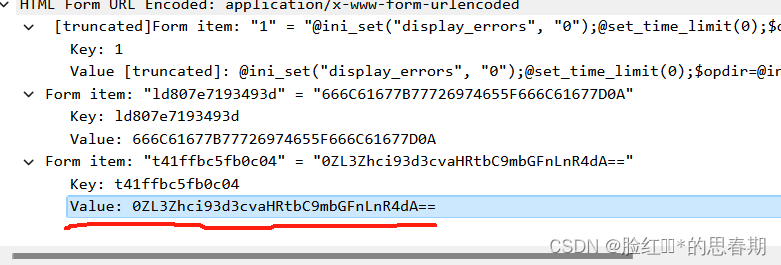

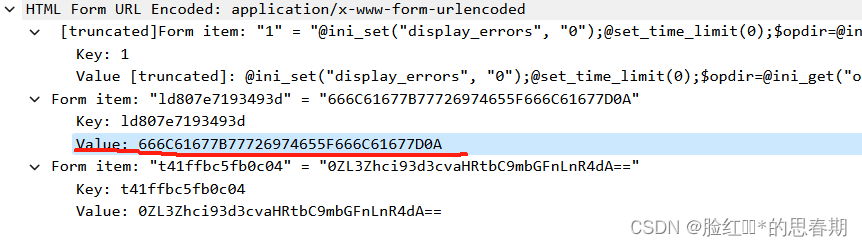

或者我们查看第三个post请求包,左下角可以看到有value值。

右键value值,选择显示分组字节,解码为base64,右下角开始为2,便可以看到执行的命令明文。

步骤1.4

这里要求我们找到黑客上传的文件,我们继续往下看。在第四个post请求包,我们向上面一样查看一下它的value值。发现是一个flag.txt文件,猜测这个就是它上传的文件。

flag{flag.txt}

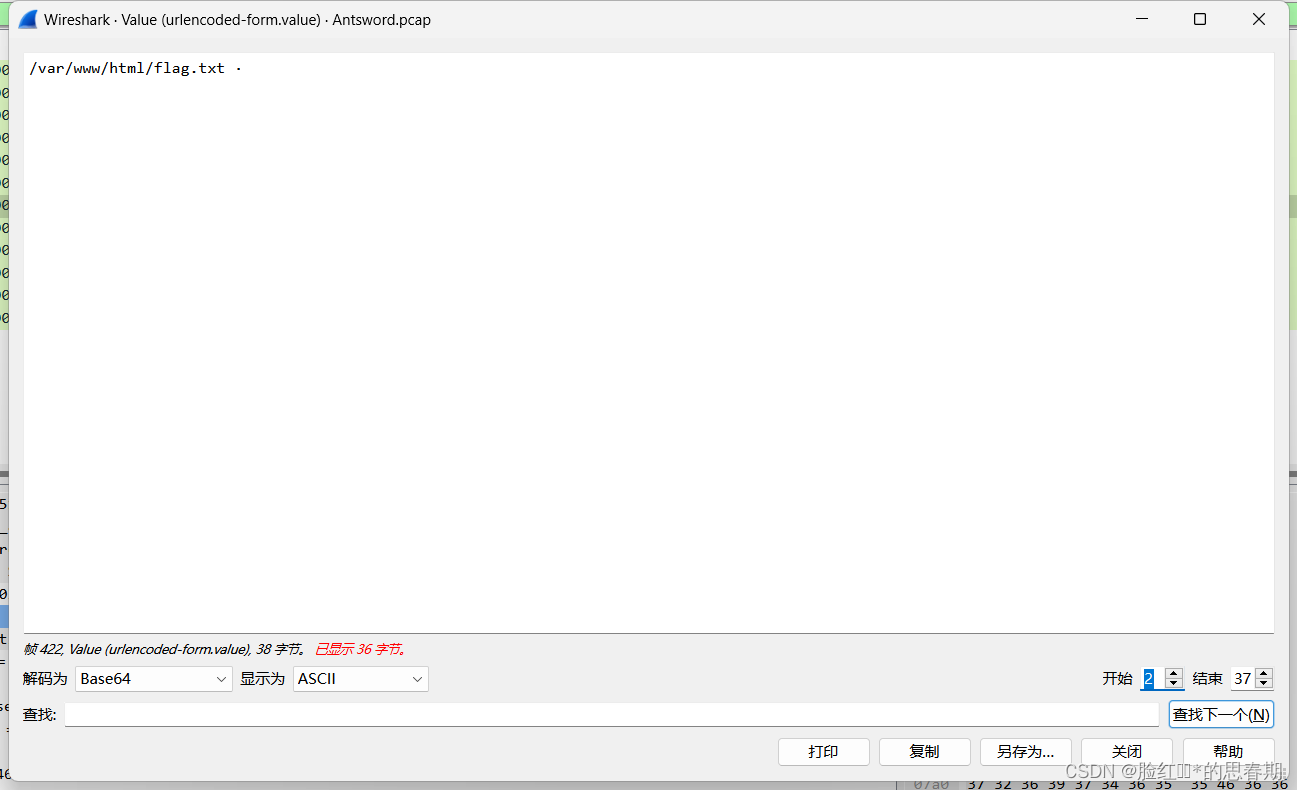

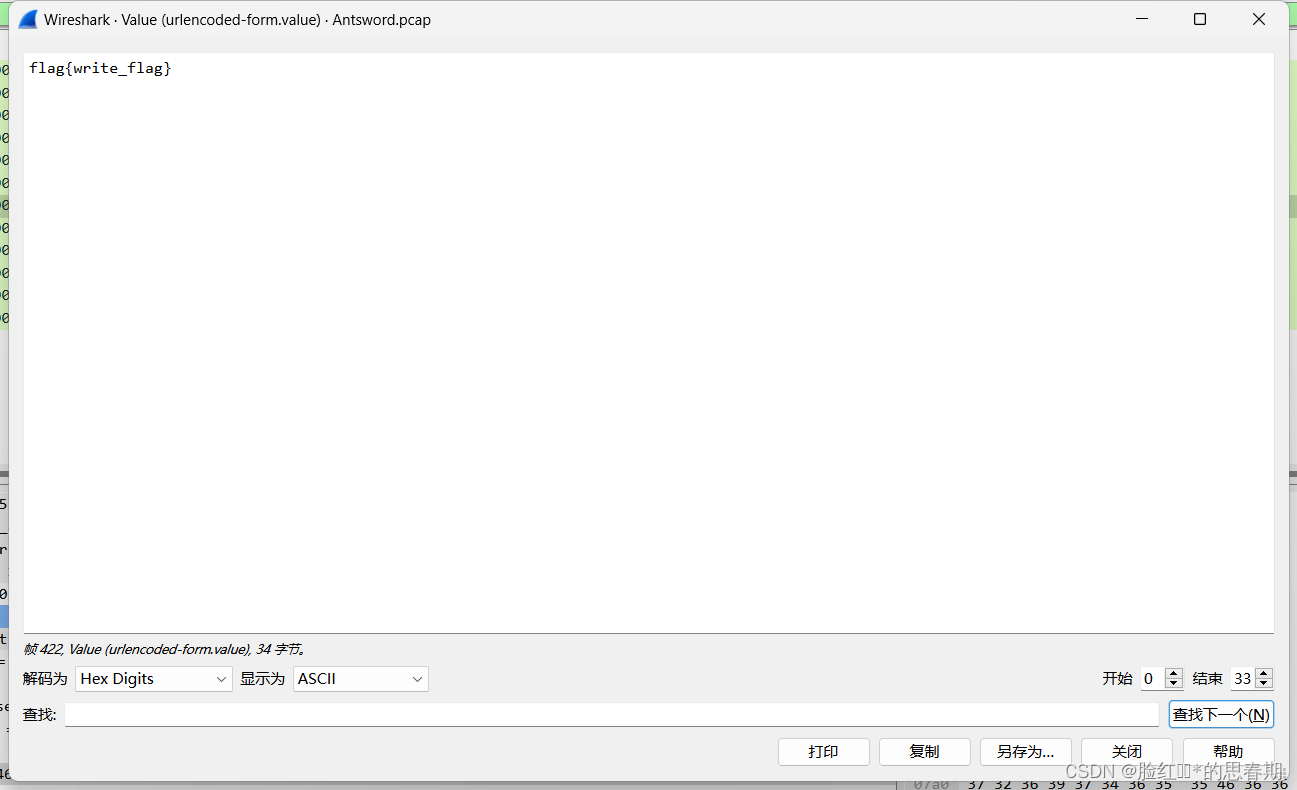

步骤1.5

要求我们找到上传的文件内容是啥,还是第四个post请求包,看它value值。

解码之后的内容为flag{write_flag}

flag{write_flag}

步骤1.6

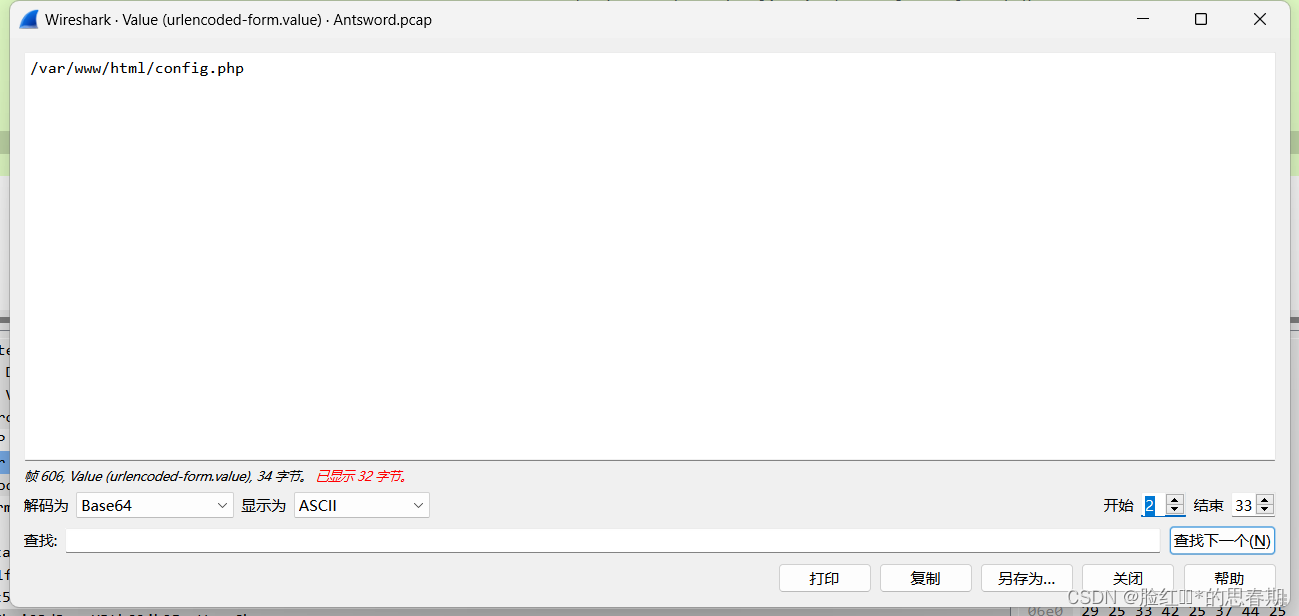

这个要求我们找到黑客下载了哪个文件,我们直接查看最后一个post请求包的value值,发现是请求了config.php文件。

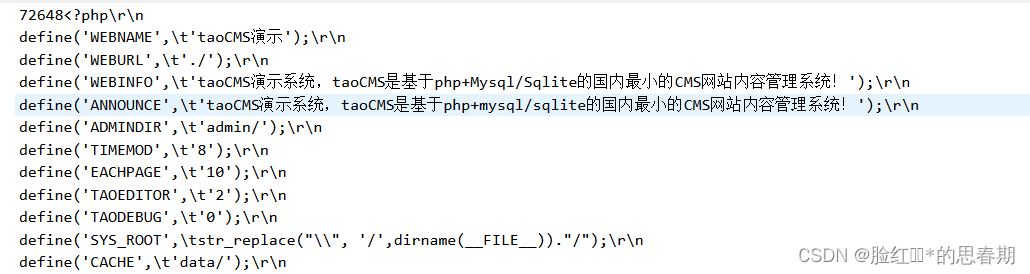

再结合我们最后一个http反回包的内容,是一个配置文件的内容。结合config.php一般是配置文件,推测出下载了config.php文件。

flag{/var/www/html/config.php}

总结

最后,以上仅为个人的拙见,如何有不对的地方,欢迎各位师傅指正与补充,有兴趣的师傅可以一起交流学习。