动机

Kubernetes (K8s) 是一个复杂的分布式系统,旨在以可扩展且易于管理的方式运行容器化工作负载。它如今已成为云原生环境中部署工作负载的默认方法。凭借其灵活性和可扩展性,Kubernetes 已被证明能够有效处理各种工作负载(例如批处理、高性能计算 (HPC) 和基于 GPU 的工作负载),这促进了其广泛应用。

Kubernetes 安全一直在努力跟上生态系统的快速发展。Kubernetes 的常见威胁类型包括加密挖矿、资源劫持、数据盗窃、云迁移、IP 窃取等等。然而,所有这些攻击都依赖于一件事:成功的初始访问。

另一个不太明显的激励因素是:我们的2023 年 Kubernetes 安全 报告显示,一旦攻击者获得初始访问权限,就有足够的机会在集群内 进行横向移动和权限提升。这使得确保初始访问权限变得更加重要。

了解集群的潜在访问向量并知道如何检测初始攻击至关重要。感兴趣吗?继续阅读。

分类法

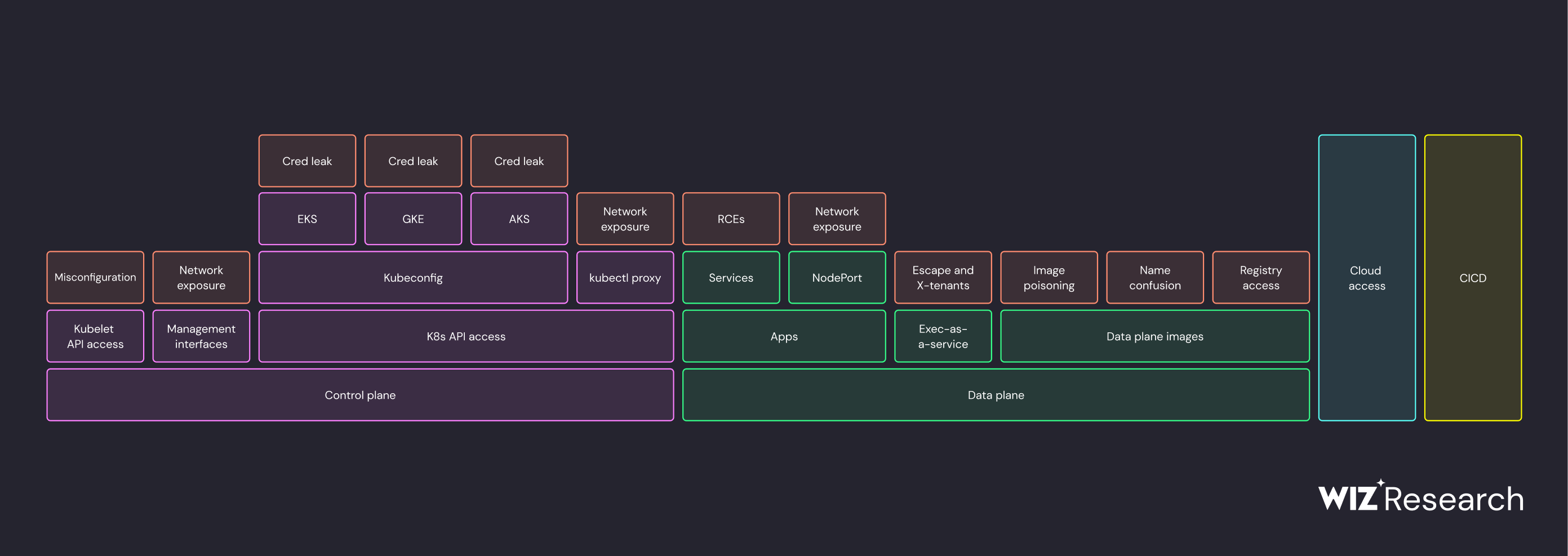

Kubernetes 初始访问的系统化实践存在缺口。MITRE 容器矩阵和 Microsoft Kubernetes 威胁矩阵等框架列出了一些初始访问技术,但并未深入分析或进行风险优先级排序。在本系列博文中,我们将介绍初始访问向量的分类。

图 1: